Botnet PowMix tấn công nhân viên Czech bằng kỹ thuật lẩn tránh C2 ngẫu nhiên

Các nhà nghiên cứu an ninh mạng phát hiện chiến dịch tấn công mới nhắm vào lực lượng lao động tại Cộng hòa Czech bằng botnet PowMix chưa từng được ghi nhận. Mã độc này sử dụng kỹ thuật C2 ngẫu nhiên để lẩn tránh phát hiện của các hệ thống bảo mật.

Cộng đồng an ninh mạng toàn cầu đang đối mặt với một mối đe dọa mới khi các chuyên gia từ Cisco Talos phát hiện chiến dịch tấn công có chủ đích nhắm vào người lao động tại Cộng hòa Czech. Cuộc tấn công sử dụng một botnet hoàn toàn mới mang tên PowMix, được xác định đã hoạt động từ ít nhất tháng 12 năm 2025. Điều đáng lo ngại là botnet này áp dụng các kỹ thuật tinh vi để lẩn tránh phát hiện, gây khó khăn lớn cho các biện pháp phòng thủ truyền thống.

Chi tiết sự việc

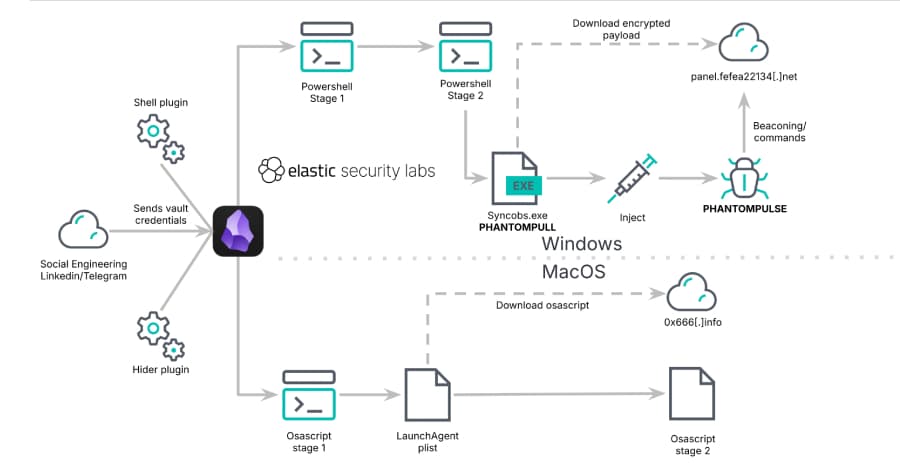

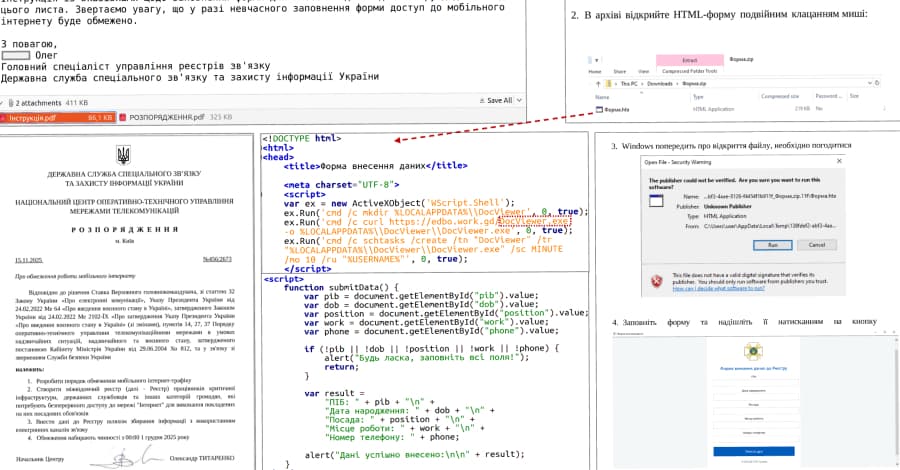

PowMix botnet được thiết kế đặc biệt để tấn công vào môi trường doanh nghiệp tại Czech, tập trung chủ yếu vào đối tượng là nhân viên văn phòng và các tổ chức kinh doanh. Thay vì duy trì kết nối liên tục với máy chủ điều khiển như các botnet truyền thống, PowMix sử dụng cơ chế beacon ngẫu nhiên với khoảng thời gian biến đổi không theo quy luật. Kỹ thuật này giúp mã độc trở nên vô hình trước các hệ thống phát hiện dựa trên chữ ký mạng và các công cụ giám sát traffic.

Theo phân tích của Cisco Talos, chiến dịch này có vẻ được thực hiện bởi các threat actor có kinh nghiệm cao, với khả năng hiểu biết sâu về cơ sở hạ tầng mạng doanh nghiệp. Các mẫu mã độc được thu thập cho thấy PowMix có khả năng thực thi nhiều loại payload khác nhau, từ thu thập thông tin nhạy cảm đến thiết lập backdoor cho các cuộc tấn công trong tương lai.

Mức độ nghiêm trọng

Mối đe dọa từ PowMix botnet được đánh giá ở mức độ cao do khả năng lẩn tránh phát hiện vượt trội và phương thức nhắm mục tiêu cụ thể. Việc tập trung tấn công vào lực lượng lao động Czech có thể dẫn đến hậu quả nghiêm trọng về mặt kinh tế và an ninh quốc gia. Các tổ chức bị nhiễm có thể mất mát dữ liệu quan trọng, bị gián đoạn hoạt động kinh doanh, và thậm chí trở thành bàn đạp cho các cuộc tấn công quy mô lớn hơn.

Điều đặc biệt đáng lo ngại là kỹ thuật C2 randomization của PowMix có thể được các nhóm tội phạm mạng khác học hỏi và áp dụng. Nếu xu hướng này lan rộng, các hệ thống phòng thủ hiện tại sẽ cần được cải tiến đáng kể để đối phó với thế hệ mã độc mới có khả năng ẩn mình tinh vi này.

Phân tích kỹ thuật

PowMix botnet hoạt động theo cơ chế beacon interval ngẫu nhiên, nghĩa là thay vì gửi tín hiệu về máy chủ C2 theo chu kỳ cố định, mã độc sẽ tạo ra các khoảng thời gian liên lạc hoàn toàn ngẫu nhiên. Kỹ thuật này khiến cho việc nhận diện pattern traffic trở nên cực kỳ khó khăn, vì không có quy luật nào có thể dự đoán được. Thêm vào đó, PowMix còn sử dụng các kỹ thuật mã hóa và obfuscation để che giấu nội dung giao tiếp với máy chủ điều khiển.

Về mặt kỹ thuật, botnet này thể hiện sự tiến bộ đáng kể trong việc áp dụng các phương pháp chống phân tích và chống phát hiện. Mã độc được thiết kế để hoạt động âm thầm trong môi trường Windows, tận dụng các API hệ thống hợp pháp để thực hiện các hoạt động độc hại mà không gây nghi ngờ. Khả năng persistence của PowMix cũng được đánh giá cao, với nhiều cơ chế backup để đảm bảo mã độc không bị loại bỏ hoàn toàn.

Khuyến nghị bảo mật

Các tổ chức và cá nhân cần nâng cao cảnh giác và thực hiện ngay các biện pháp phòng ngừa toàn diện. Trước tiên, cần cập nhật hệ thống phát hiện mã độc với các signature mới nhất về PowMix botnet và triển khai các giải pháp phân tích hành vi để phát hiện traffic bất thường. Đồng thời, tăng cường giám sát mạng với focus vào các kết nối C2 có pattern không đều và thực hiện regular security audit. Việc đào tạo nhân viên về nhận biết các dấu hiệu tấn công và triển khai chính sách zero-trust cũng là những bước quan trọng để giảm thiểu rủi ro từ thế hệ botnet tinh vi này.