UAC-0247 tấn công bệnh viện và cơ quan chính phủ Ukraine

Nhóm tin tặc UAC-0247 đã tiến hành chiến dịch tấn công có mục tiêu vào các bệnh viện và cơ quan chính phủ Ukraine. Mã độc được sử dụng có khả năng đánh cắp dữ liệu nhạy cảm từ trình duyệt Chromium và WhatsApp.

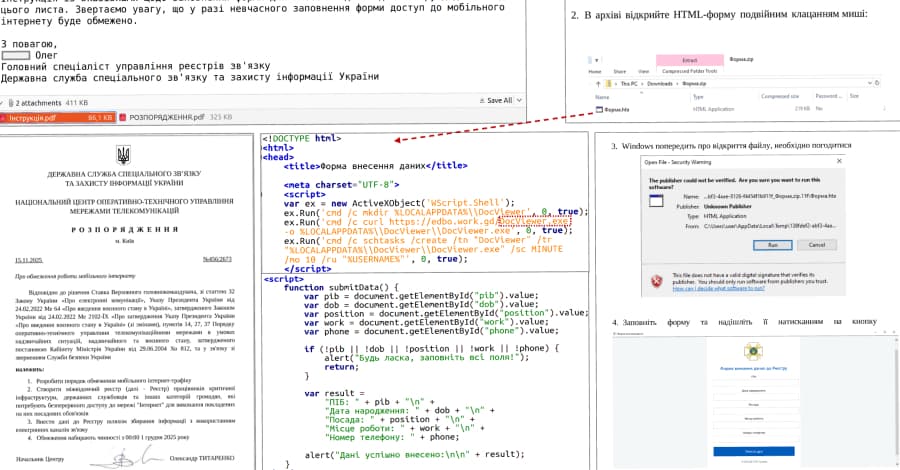

Đội Ứng cứu Khẩn cấp Máy tính Ukraine (CERT-UA) vừa công bố thông tin về một chiến dịch tấn công mạng nghiêm trọng nhắm vào các cơ quan chính phủ và tổ chức y tế của nước này. Chiến dịch này được thực hiện bởi nhóm tin tặc có mã danh UAC-0247, tập trung vào việc triển khai mã độc để đánh cắp thông tin nhạy cảm. Các mục tiêu chính bao gồm các phòng khám và bệnh viện cấp cứu, những nơi lưu trữ dữ liệu y tế quan trọng của người dân.

Chi tiết sự việc

Hoạt động tấn công được ghi nhận diễn ra trong khoảng thời gian từ tháng 3 đến tháng 4, cho thấy đây là một chiến dịch có tính chất kéo dài và có tổ chức. Nhóm UAC-0247 đã sử dụng các kỹ thuật tinh vi để xâm nhập vào hệ thống của các tổ chức y tế và cơ quan chính phủ địa phương. Mã độc được triển khai có khả năng thu thập thông tin từ nhiều nguồn khác nhau, đặc biệt tập trung vào các trình duyệt web phổ biến và ứng dụng nhắn tin.

Theo phân tích của CERT-UA, các cuộc tấn công được thực hiện một cách có chủ đích và được lên kế hoạch kỹ lưỡng. Tin tặc đã nghiên cứu kỹ về cấu trúc hệ thống và điểm yếu của các mục tiêu trước khi tiến hành xâm nhập. Điều này cho thấy mức độ chuyên nghiệp cao và có thể liên quan đến các nhóm tấn công được tài trợ bởi nhà nước.

Mức độ nghiêm trọng

Việc các bệnh viện và cơ quan chính phủ bị tấn công mang lại hậu quả nghiêm trọng đối với an ninh quốc gia và quyền riêng tư của người dân Ukraine. Dữ liệu y tế được đánh cắp có thể bao gồm thông tin cá nhân nhạy cảm, lịch sử bệnh án, và các thông tin liên quan đến tình trạng sức khỏe của bệnh nhân. Đối với các cơ quan chính phủ, việc mất thông tin có thể ảnh hưởng đến hoạt động điều hành và an ninh quốc gia.

Tác động của cuộc tấn công không chỉ dừng lại ở việc đánh cắp dữ liệu mà còn có thể gây gián đoạn hoạt động của các dịch vụ y tế thiết yếu. Trong bối cảnh xung đột đang diễn ra, việc các bệnh viện và cơ sở y tế bị tấn công mạng càng trở nên nghiêm trọng hơn. Điều này có thể ảnh hưởng trực tiếp đến khả năng cung cấp dịch vụ chăm sóc sức khỏe cho người dân.

Phân tích kỹ thuật

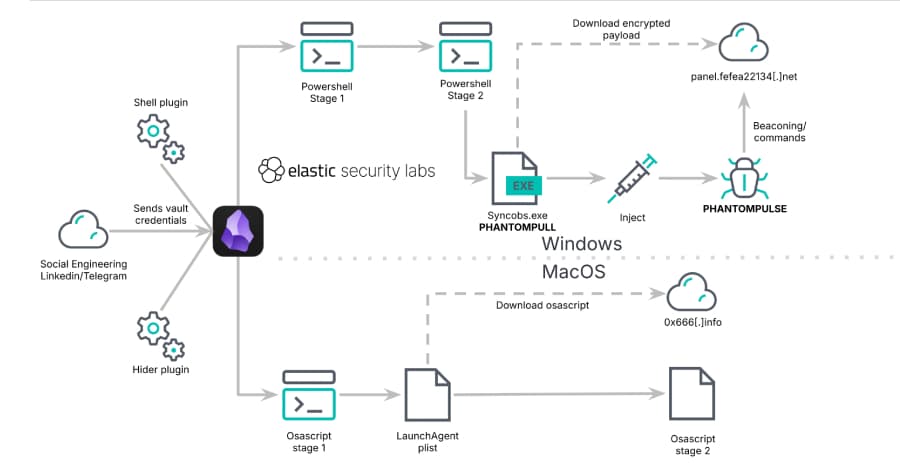

Mã độc được sử dụng trong chiến dịch này có khả năng nhắm mục tiêu cụ thể vào các trình duyệt dựa trên nền tảng Chromium, bao gồm Google Chrome, Microsoft Edge, và nhiều trình duyệt phổ biến khác. Malware có thể thu thập thông tin đăng nhập, cookie, lịch sử duyệt web, và các dữ liệu nhạy cảm khác được lưu trữ trong trình duyệt. Ngoài ra, mã độc còn có khả năng trích xuất dữ liệu từ ứng dụng WhatsApp, bao gồm tin nhắn và thông tin liên lạc.

Kỹ thuật tấn công được sử dụng cho thấy sự tinh vi trong việc né tránh các hệ thống bảo mật thông thường. Mã độc có thể hoạt động trong thời gian dài mà không bị phát hiện, cho phép tin tặc thu thập một lượng lớn thông tin có giá trị. Việc tập trung vào các ứng dụng phổ biến như trình duyệt Chromium và WhatsApp cho thấy chiến lược nhắm mục tiêu vào các nguồn dữ liệu có khả năng mang lại thông tin hữu ích nhất.

Khuyến nghị bảo mật

CERT-UA khuyến cáo các tổ chức y tế và cơ quan chính phủ cần tăng cường các biện pháp bảo mật ngay lập tức. Các tổ chức nên tiến hành kiểm tra toàn diện hệ thống để phát hiện dấu hiệu xâm nhập, cập nhật phần mềm bảo mật và hệ điều hành lên phiên bản mới nhất. Đồng thời, cần đào tạo nhân viên về các kỹ thuật tấn công mới và cách nhận biết email lừa đảo. Việc thực hiện sao lưu dữ liệu thường xuyên và xây dựng kế hoạch ứng phó sự cố mạng cũng là những biện pháp quan trọng không thể bỏ qua.

Bài viết liên quan

Tin tặc lạm dụng n8n Webhooks từ tháng 10/2025 phát tán mã độc

2 ngày trước

Mạng lưới AI tạo nội dung giả mạo xâm nhập Google Discover lừa đảo

3 ngày trước

Botnet PowMix tấn công nhân viên Czech bằng kỹ thuật lẩn tránh C2 ngẫu nhiên

1 ngày trước