Hacker lạm dụng ứng dụng Obsidian để tấn công ngành tài chính

Một chiến dịch tấn công mạng mới đã lợi dụng ứng dụng ghi chú Obsidian để phát tán mã độc PHANTOMPULSE nhắm vào các tổ chức tài chính và tiền mã hóa. Đây là phương thức tấn công hoàn toàn mới được các chuyên gia bảo mật phát hiện.

Các chuyên gia an ninh mạng vừa phát hiện một chiến dịch tấn công tinh vi sử dụng kỹ thuật social engineering hoàn toàn mới. Tin tặc đã lạm dụng Obsidian - một ứng dụng ghi chú đa nền tảng phổ biến - để làm điểm xâm nhập ban đầu và phát tán mã độc. Mục tiêu của cuộc tấn công này tập trung vào các cá nhân và tổ chức hoạt động trong lĩnh vực tài chính và tiền mã hóa. Đặc biệt, chiến dịch này sử dụng một loại trojan truy cập từ xa hoàn toàn mới có tên PHANTOMPULSE chưa từng được ghi nhận trước đây.

Chi tiết sự việc

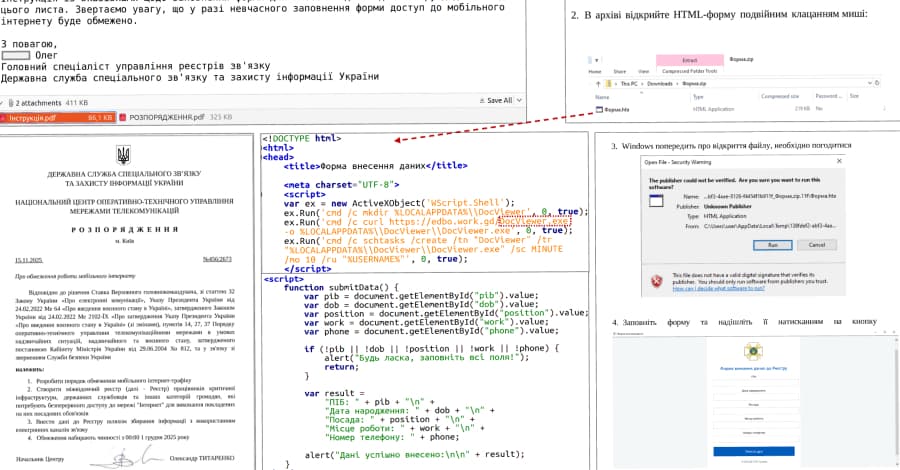

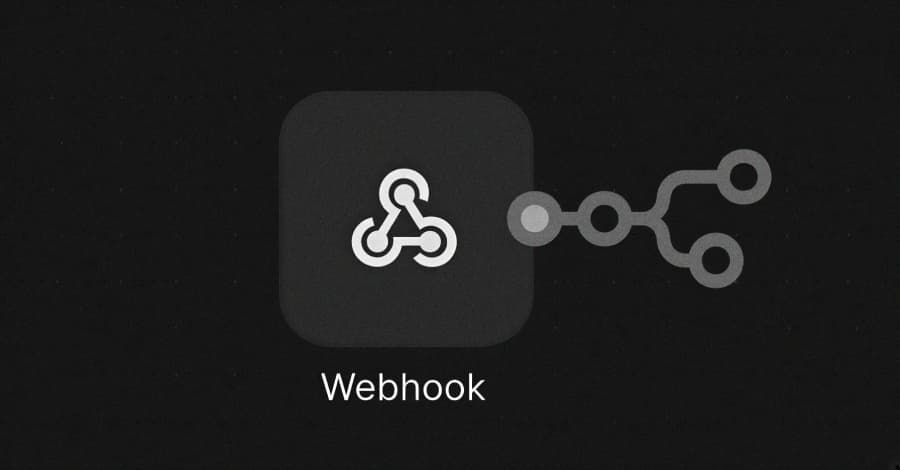

Theo báo cáo từ Elastic Security Labs, chiến dịch tấn công được đặt mã hiệu REF6598 đã được phát hiện khi các nhà nghiên cứu bảo mật theo dõi các hoạt động đáng nghi. Tin tặc đã khéo léo lợi dụng tính năng plugin của Obsidian để cài đặt mã độc vào hệ thống nạn nhân. Phương thức này đặc biệt nguy hiểm vì Obsidian là một ứng dụng được tin cậy và sử dụng rộng rãi trong cộng đồng người dùng. Các plugin độc hại được thiết kế tinh vi để tránh bị phát hiện bởi các hệ thống bảo mật truyền thống.

Mã độc PHANTOMPULSE được đánh giá là một công cụ tấn công có khả năng điều khiển từ xa rất mạnh mẽ. Sau khi xâm nhập thành công, nó có thể thực hiện nhiều hoạt động độc hại như đánh cắp thông tin, theo dõi hoạt động của người dùng và tải xuống các payload bổ sung. Đặc biệt đáng lo ngại, mã độc này được thiết kế chuyên biệt để nhắm vào các ứng dụng và dịch vụ liên quan đến tài chính và tiền mã hóa.

Mức độ nghiêm trọng

Cuộc tấn công này được đánh giá có mức độ nghiêm trọng cao do tính chất nhắm mục tiêu và phương thức tấn công tinh vi. Việc lạm dụng một ứng dụng hợp pháp như Obsidian cho thấy tin tặc đang ngày càng sáng tạo trong việc tìm kiếm các vector tấn công mới. Điều này khiến việc phát hiện và ngăn chặn trở nên khó khăn hơn đáng kể. Các tổ chức trong lĩnh vực tài chính và tiền mã hóa cần đặc biệt cảnh giác vì họ là mục tiêu chính của chiến dịch này.

Tác động của cuộc tấn công có thể rất nghiêm trọng, bao gồm việc mất cắp thông tin tài chính nhạy cảm, khóa riêng tư của ví tiền mã hóa, và các dữ liệu quan trọng khác. Ngoài ra, việc có quyền truy cập từ xa vào hệ thống còn cho phép tin tặc thực hiện các hoạt động độc hại khác như chuyển tiền trái phép, thao túng dữ liệu, hoặc sử dụng hệ thống bị nhiễm làm bàn đạp cho các cuộc tấn công tiếp theo.

Phân tích kỹ thuật

Về mặt kỹ thuật, PHANTOMPULSE sử dụng các kỹ thuật ẩn mình tiên tiến để tránh bị phát hiện bởi các giải pháp bảo mật. Mã độc này có khả năng tự động cập nhật và nhận lệnh từ máy chủ điều khiển từ xa thông qua các kênh liên lạc được mã hóa. Điều đặc biệt nguy hiểm là nó có thể duy trì sự hiện diện lâu dài trong hệ thống bằng cách tạo ra các cơ chế bền vững và tự phục hồi. Plugin độc hại được thiết kế để hoạt động như một thành phần hợp pháp của Obsidian, khiến người dùng khó có thể nhận ra sự bất thường.

Quá trình nhiễm bệnh thường bắt đầu từ việc người dùng tải xuống và cài đặt plugin giả mạo từ các nguồn không đáng tin cậy. Sau khi được kích hoạt, plugin sẽ im lặng tải xuống và thực thi PHANTOMPULSE mà không gây ra bất kỳ dấu hiệu đáng ngờ nào. Mã độc sau đó sẽ thiết lập kết nối với máy chủ C&C và chờ nhận lệnh từ tin tặc để thực hiện các hoạt động cụ thể.

Khuyến nghị bảo mật

Để bảo vệ khỏi loại tấn công này, người dùng và tổ chức cần thực hiện một số biện pháp bảo mật quan trọng. Trước tiên, chỉ nên tải xuống và cài đặt plugin từ các nguồn chính thức và đáng tin cậy, tránh sử dụng các plugin từ nguồn không rõ ràng. Định kỳ kiểm tra và cập nhật tất cả các ứng dụng và plugin đang sử dụng, đồng thời triển khai các giải pháp bảo mật endpoint tiên tiến có khả năng phát hiện các hành vi bất thường. Đặc biệt quan trọng là cần đào tạo nhân viên về các kỹ thuật social engineering mới và thường xuyên sao lưu dữ liệu quan trọng ở những nơi an toàn để giảm thiểu thiệt hại trong trường hợp bị tấn công.

Bài viết liên quan

Tin tặc lạm dụng n8n Webhooks từ tháng 10/2025 phát tán mã độc

2 ngày trước

Mạng lưới AI tạo nội dung giả mạo xâm nhập Google Discover lừa đảo

3 ngày trước

Botnet PowMix tấn công nhân viên Czech bằng kỹ thuật lẩn tránh C2 ngẫu nhiên

1 ngày trước